Cloudflare, Inc. (NYSE: NET), das führende Connectivity-Cloud-Unternehmen, gab heute bekannt, dass es bei der Aufdeckung einer neuen Zero-Day-Schwachstelle mit dem Namen "HTTP/2 Rapid Reset" maßgeblich beteiligt war. Diese weltweite Schwachstelle gibt Angreifern die Möglichkeit, Angriffe zu generieren, die größer sind als alles, was das Internet bisher gesehen hat. Um die Auswirkungen dieser neuen Bedrohung für das gesamte Internet-Ökosystem abzuschwächen, hat Cloudflare eine Technologie entwickelt, die automatisch jeden Angriff blockiert, der Rapid Reset für seine Kunden nutzt.

Diese Pressemitteilung enthält multimediale Inhalte. Die vollständige Mitteilung hier ansehen: https://www.businesswire.com/news/home/20231010120409/de/

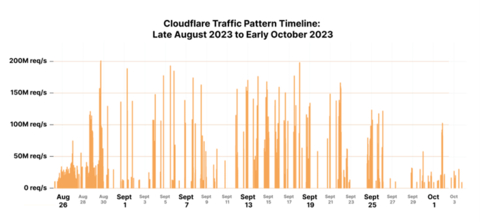

Cloudflare Traffic Pattern Timeline: Late August 2023-Early October 2023 (Graphic: Business Wire)

Cloudflare hat diese Bedrohung erfolgreich entschärft und den potenziellen Missbrauch für alle Kunden gestoppt. Gleichzeitig hat Cloudflare einen verantwortungsvollen Offenlegungsprozess mit zwei anderen großen Infrastrukturanbietern eingeleitet, um die Entschärfung dieser Schwachstelle auf einen möglichst hohen Anteil des Internets auszudehnen, bevor die Existenz dieser Schwachstelle der breiten Öffentlichkeit bekannt gegeben wird.

„Eine Entschärfung der Bedrohung für jede kritische Infrastrukturorganisation, jeden Kunden und das Internet im Allgemeinen ist die wichtigste Aufgabe, für die Cloudflare steht. Wir sind eines der wenigen Unternehmen, das in der Lage ist, Bedrohungen dieses Ausmaßes zu erkennen und zu bekämpfen, und zwar mit der Geschwindigkeit, die nötig ist, um die Integrität des Internets aufrechtzuerhalten“, so Matthew Prince, CEO von Cloudflare. Und auch wenn dieser DDoS-Angriff und diese Schwachstelle in einer eigenen Liga spielen, wird es immer wieder andere Zero-Day-Angriffe, neue Taktiken von Bedrohungsakteuren und neue, neuartige Angriffe und Techniken geben - die kontinuierliche Vorbereitung und Reaktion auf diese Bedrohungen ist der Kern unserer Vision, ein besseres Internet zu schaffen.“

Dekonstruktion von HTTP/2 Rapid Reset

Ende August 2023 entdeckte Cloudflare eine Zero-Day-Schwachstelle, die von einem unbekannten Angreifer entwickelt wurde. Die Schwachstelle nutzt das Standard-HTTP/2-Protokoll aus - ein grundlegender Bestandteil der Funktionsweise des Internets und der meisten Websites. HTTP/2 ist dafür zuständig, wie Browser mit einer Website interagieren. Es ermöglicht den Browsern, Dinge wie Bilder und Text schnell und auf einmal anzufordern, egal wie komplex die Website ist. Bei diesem neuen Angriff werden Hunderttausende von „Anfragen“ gestellt und sofort wieder abgebrochen. Durch die Automatisierung dieses „Anfordern, Abbrechen, Anfordern, Abbrechen“-Musters in großem Maßstab können Bedrohungsakteure Websites überfordern und alles, was HTTP/2 verwendet, offline schalten.

„Rapid Reset“ bietet Bedrohungsakteuren eine leistungsstarke neue Möglichkeit, Opfer im gesamten Internet anzugreifen, und zwar in einer Größenordnung, die das Internet bisher noch nicht kannte. HTTP/2 ist die Grundlage für etwa 60 % aller Webanwendungen und bestimmt die Geschwindigkeit und Qualität, mit der Nutzer Websites sehen und mit ihnen interagieren.

Laut den Daten von Cloudflare waren mehrere Angriffe, die Rapid Reset nutzten, fast dreimal so groß wie der größte DDoS-Angriff in der Geschichte des Internets. Auf dem Höhepunkt dieser DDoS-Kampagne verzeichnete und verarbeitete Cloudflare über 201 Millionen Anfragen pro Sekunde (Mrps) sowie die Entschärfung tausender weiterer Angriffe, die folgten.

Wie Cloudflare den Angriff mit Branchenkollegen vereitelte

Bedrohungsakteure, die über rekordbrechende Angriffsmethoden verfügen, haben es extrem schwer, ihre Wirksamkeit zu testen und zu verstehen, da ihnen die Infrastruktur fehlt, um die Angriffe aufzufangen. Aus diesem Grund testen sie oft gegen Anbieter wie Cloudflare, um besser zu verstehen, wie ihre Angriffe funktionieren werden.

„Zwar sind groß angelegte Angriffe, die Schwachstellen wie Rapid Reset ausnutzen, komplex und schwer zu entschärfen, jedoch bieten sie uns einen beispiellosen Einblick in neue Techniken von Bedrohungsakteuren in einem frühen Stadium ihrer Entwicklung“, so Grant Bourzikas, CSO bei Cloudflare. Auch wenn es so etwas wie eine „perfekte Offenlegung“ mit Ausfallzeiten und Beeinträchtigungen im Verlauf des Weges nicht gibt, erfordert die Vereitelung von Angriffen und die Reaktion auf nie da gewesene Vorfälle, dass Unternehmen und Sicherheitsteams nach der Denkweise „Assume Breach“ leben, die das Cloudflare-Team verfolgt. Letztendlich erlaubt uns das, ein stolzer Partner zu sein, der hilft, das Internet sicher zu machen.“

Wenn Sie mehr über HTTP/2 Rapid Reset erfahren möchten und was Cloudflare festgestellt hat:

- Registrieren Sie sich für unser kommendes Webinar: HTTP/2 Rapid Reset DDoS Attack Campaign

- Besuchen Sie unsere HTTP/2 Rapid Reset Resources Page

- Blog-Übersicht: Ausnutzung einer Zero-Day HTTP 2.0 Schwachstelle führt zu einer beispiellosen DDoS-Attacke

Über Cloudflare

Cloudflare, Inc. (NYSE: NET) ist das führende Cloud-Unternehmen für Konnektivität. Es versetzt Unternehmen in die Lage, ihre Mitarbeiter, Anwendungen und Netzwerke überall schneller und sicherer zu machen und gleichzeitig Komplexität und Kosten zu reduzieren. Die Connectivity Cloud von Cloudflare bietet eine umfassende, einheitliche Plattform mit Cloud-nativen Produkten und Entwickler-Tools, mit denen jedes Unternehmen die notwendige Kontrollmöglichkeit erhält, um zu arbeiten, zu entwickeln und sein Geschäft voranzutreiben.

Cloudflare wird von einem der größten und am stärksten vernetzten Netzwerke der Welt unterstützt und blockiert für seine Kunden jeden Tag Milliarden von Online-Bedrohungen. Millionen von Organisationen vertrauen auf Cloudflare - von den größten Marken über mittelständische und kleine Unternehmen bis hin zu Non-Profit-Organisationen, humanitären Organisationen und Regierungen rund um den Globus.

Erfahren Sie mehr über die Connectivity Cloud von Cloudflare unter cloudflare.com/connectivity-cloud. Erfahren Sie mehr über die neuesten Internet-Trends und Einblicke unter https://radar.cloudflare.com.

Folgen Sie uns auf: Blog | X | LinkedIn | Facebook | Instagram

Zukunftsgerichtete Aussagen

Die vorliegende Pressemitteilung enthält zukunftsgerichtete Aussagen im Sinne von Abschnitt 27A des Securities Act von 1933 in seiner geänderten Fassung und Abschnitt 21E des Securities Exchange Act von 1934 in seiner geänderten Fassung, die erhebliche Risiken und Ungewissheiten beinhalten. In einigen Fällen können Sie zukunftsgerichtete Aussagen daran erkennen, dass sie Wörter wie „können“, „werden“, „sollten“, „erwarten“, „erforschen“, „planen“, „antizipieren“, „könnten“, „beabsichtigen“, „anvisieren“, „projizieren“, „erwägen“, „glauben“, „schätzen“, „vorhersagen“, „potenziell“ oder „fortsetzen“ oder die Verneinung dieser Wörter oder weitere ähnliche Begriffe oder Ausdrücke enthalten, die sich auf die Erwartungen, Strategien, Pläne oder Absichten von Cloudflare beziehen. Allerdings enthalten nicht alle zukunftsgerichteten Aussagen diese kennzeichnenden Wörter. Zukunftsgerichtete Aussagen, die in dieser Pressemitteilung zum Ausdruck gebracht oder impliziert werden, umfassen unter anderem Aussagen zu den Plänen und Zielen von Cloudflare in Bezug auf sein globales Netzwerk und seine Produkte und Technologien zum Blockieren von Internetangriffen (einschließlich solcher, die HTTP/2 Rapid Reset nutzen), die Effektivität der Produkte und Technologien von Cloudflare zum Blockieren von Internetangriffen (einschließlich derer, die HTTP/2 Rapid Reset nutzen), die technologische Entwicklung von Cloudflare, künftige Operationen, Wachstum, Initiativen und Strategien sowie Kommentare des CEO und Mitbegründers von Cloudflare, Matthew Prince, des CSO von Cloudflare, Grant Bourzikas, und weiterer Personen. Die tatsächlichen Ergebnisse können aufgrund einer Reihe von Faktoren erheblich von den in den zukunftsgerichteten Aussagen genannten oder implizierten Ergebnissen abweichen, insbesondere Risiken, die in den von Cloudflare bei der Securities and Exchange Commission (SEC) eingereichten Unterlagen aufgeführt sind, einschließlich des Quartalsberichts von Cloudflare auf Formular 10-Q, der am 3. August 2023 eingereicht wurde, sowie weiterer Unterlagen, die Cloudflare möglicherweise bisweilen bei der SEC einreicht.

Die zukunftsgerichteten Aussagen in dieser Pressemitteilung beziehen sich nur auf Ereignisse zu dem Zeitpunkt, an dem die Aussagen abgegeben werden. Cloudflare ist nicht verpflichtet, die in dieser Pressemitteilung gemachten zukunftsgerichteten Aussagen zu aktualisieren, um Ereignisse oder Umstände nach dem Datum der vorliegenden Pressemitteilung widerzuspiegeln oder um neue Informationen oder das Eintreten unvorhergesehener Ereignisse zu berücksichtigen, sofern dies nicht gesetzlich vorgeschrieben ist. Es ist möglich, dass Cloudflare die Pläne, Absichten oder Erwartungen, die in den zukunftsgerichteten Aussagen von Cloudflare offengelegt werden, nicht tatsächlich erfüllt. Daher sollten Sie sich nicht zu sehr auf die zukunftsgerichteten Aussagen von Cloudflare verlassen.

© 2023 Cloudflare, Inc. Alle Rechte vorbehalten. Cloudflare, das Cloudflare-Logo und weitere Cloudflare-Marken sind Marken und/oder eingetragene Marken von Cloudflare, Inc. in den USA und anderen Ländern. Alle sonstigen Marken und Namen, auf die hier Bezug genommen wird, können Marken ihrer jeweiligen Eigentümer sein.

Die Ausgangssprache, in der der Originaltext veröffentlicht wird, ist die offizielle und autorisierte Version. Übersetzungen werden zur besseren Verständigung mitgeliefert. Nur die Sprachversion, die im Original veröffentlicht wurde, ist rechtsgültig. Gleichen Sie deshalb Übersetzungen mit der originalen Sprachversion der Veröffentlichung ab.

Originalversion auf businesswire.com ansehen: https://www.businesswire.com/news/home/20231010120409/de/